Serviço de gerenciamento de senha Última passagem Agora força alguns de seus usuários a escolher senhas mestras mais longas. LastPass afirma que as mudanças são necessárias para garantir que todos os clientes estejam protegidos com as mais recentes melhorias de segurança. Mas os críticos dizem que a mudança é pouco mais do que um golpe de relações públicas que não fará nada para ajudar os incontáveis pioneiros cujos cofres de senhas foram expostos no hack do LastPass de 2022.

O LastPass enviou este aviso aos usuários no início desta semana.

O LastPass disse aos clientes esta semana que eles terão que atualizar sua senha mestra se ela tiver menos de 12 caracteres. O LastPass instituiu oficialmente essa mudança em 2018, mas um número não divulgado de clientes anteriores da empresa nunca foi solicitado a aumentar o comprimento de suas senhas mestras.

Isso é importante porque, em novembro de 2022, o LastPass divulgou uma violação na qual hackers roubaram cofres de senhas contendo dados criptografados e em texto simples para mais de 25 milhões de usuários.

Desde então, um fluxo constante de roubos de criptomoedas de seis dígitos direcionados a pessoas preocupadas com a segurança em toda a indústria de tecnologia levou alguns especialistas em segurança a concluir que os golpistas provavelmente abriram com sucesso alguns dos cofres roubados do LastPass.

No mês passado, KrebsOnSecurity entrevistou uma vítima que recentemente viu mais de US$ 3 milhões em criptomoedas retirados de sua conta. Este usuário se inscreveu no LastPass há quase uma década, armazenou sua frase inicial de criptomoeda lá, mas nunca alterou sua senha mestra – que tinha apenas oito caracteres. Ele nunca foi forçado a melhorar sua senha mestra.

Esta história citou pesquisa conduzida pelo criador do Adblock Plus Vladimir Balantque afirmou que o LastPass não conseguiu atualizar muitos de seus clientes originais mais antigos para proteções de criptografia mais seguras oferecidas a novos clientes ao longo dos anos.

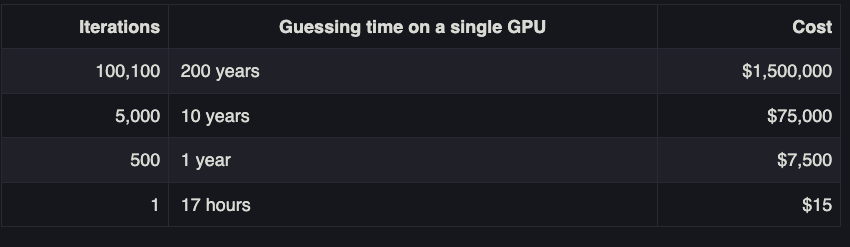

Por exemplo, outro padrão importante no LastPass é o número de “ocorrências”, ou o número de vezes que sua senha mestra foi executada através dos procedimentos de criptografia da empresa. Quanto maior o número de repetições, mais tempo levará para um invasor offline quebrar sua senha mestra.

Para muitos usuários mais antigos do LastPass, o padrão inicial para duplicatas era “1” a “500”, disse Pallant. Em 2013, os novos clientes LastPass receberam 5.000 iterações por padrão. Em fevereiro de 2018, o LastPass alterou o padrão para 100.100 iterações. Recentemente, esse número aumentou novamente para 600.000.No entanto, Palant e outros afetados pela violação do LastPass em 2022 dizem que as configurações de segurança de suas contas nunca foram forçadas.

Palant chamou esta última ação do LastPass de golpe de relações públicas.

“Eles enviaram esta mensagem para todos, quer tivessem uma senha mestra fraca ou não – dessa forma, eles poderiam culpar os usuários por não respeitarem suas políticas”, disse Palant. “Mas acabei de fazer login com uma senha fraca e não preciso alterá-la. É barato enviar e-mails, mas, novamente, eles não implementaram nenhuma medida técnica para impor essa mudança de política.

De qualquer forma, disse Palant, as mudanças não ajudarão as pessoas afetadas pela violação de 2022.

“Essas pessoas precisam alterar todas as suas senhas, algo que o LastPass ainda não recomenda fazer”, disse Palant. “Mas isso ajudará um pouco nas futuras violações.”

CEO do LastPass, Karim Touba Alterar o comprimento da senha mestra (ou mesmo da própria senha mestra) não foi projetado para lidar com cofres já roubados que estão offline, disse ele.

“Isso é para proteger melhor os cofres online dos clientes e incentivá-los a atualizar suas contas para o padrão padrão de 2018 do LastPass de no mínimo 12 caracteres (mas pode ser desativado)”, disse Tuba em um comunicado enviado por e-mail. “Sabemos que alguns clientes podem ter escolhido a conveniência em vez da segurança e usado senhas mestras menos complexas, apesar do incentivo para usar nosso (ou outros) gerador de senhas para fazer o contrário.”

Uma das principais funções do LastPass é selecionar e lembrar senhas longas e complexas para cada um de seus sites ou serviços online. Para preencher automaticamente as credenciais apropriadas em qualquer site a partir de agora, basta autenticar-se no LastPass com sua senha mestra.

O LastPass sempre afirmou que se você perder a senha mestra, será uma pena porque eles não a armazenam e sua criptografia é tão forte que eles não podem ajudá-lo a recuperá-la.

Mas os especialistas dizem que todas as apostas serão canceladas quando os cibercriminosos conseguirem colocar as mãos nos próprios dados criptografados do cofre – em vez de ter que interagir com o LastPass por meio de seu site. Esses chamados ataques “offline” permitem que bandidos façam tentativas ilimitadas e irrestritas de quebrar senhas contra dados criptografados usando computadores poderosos que podem tentar milhões de tentativas de adivinhação de senhas por segundo.

gráfico ativado Postagem do blog Palant Ele fornece informações sobre como as frequências de senha podem aumentar drasticamente os custos e o tempo que os invasores levam para quebrar a senha mestra de alguém. Uma única placa gráfica de alta potência levaria cerca de um ano para quebrar uma senha moderadamente complexa com 500 iterações, e cerca de 10 anos para quebrar a mesma senha com 5.000 iterações, disse Palant.

Imagem: Informações do Palante

No entanto, esses números caem radicalmente quando o adversário também tem extensos ativos computacionais à sua disposição, como uma operação de mineração de Bitcoin que pode coordenar a atividade de quebra de senhas em vários sistemas poderosos simultaneamente.

Ou seja, os usuários do LastPass cujos cofres nunca foram atualizados para iterações superiores e cujas senhas mestras eram fracas (menos de 12 caracteres) provavelmente foram o principal alvo de ataques distribuídos de quebra de senhas desde que os cofres dos usuários do LastPass foram roubados no final do ano passado.

Quando questionado sobre por que alguns usuários do LastPass ficaram para trás em relação à segurança mínima antiga, Toba disse que uma “pequena porcentagem” de clientes corrompeu itens em seus cofres de senhas que impediram que essas contas atualizassem adequadamente para os novos requisitos e configurações.

“Conseguimos identificar que uma pequena porcentagem de clientes tinha itens corrompidos em seus cofres e, quando usávamos anteriormente scripts automatizados projetados para criptografar novamente os cofres quando a senha mestra ou a contagem de repetições eram alteradas, esses itens não eram concluídos.” Tuba disse. “Esses erros não eram originalmente aparentes como parte desses esforços e, à medida que os descobrimos, temos trabalhado para resolver isso e finalizar o processo de nova criptografia”.

Nicolau Weaver“, pesquisador da Universidade da Califórnia, Berkeley Instituto Internacional de Ciência da Computação (ICSI) e professor da Universidade da Califórnia, Davis, disse que o LastPass cometeu um grande erro anos atrás ao não impor um número de atualização de iterações para usuários existentes.

“Agora isso é culpar os usuários – ‘Você deveria ter usado uma senha mais longa’ – e não culpá-los por terem padrões ruins que nunca foram atualizados para os usuários existentes”, disse Weaver. “O LastPass, em meu livro, está um passo acima do óleo de cobra. Eu costumava dizer ‘escolha qualquer gerenciador de senhas que você quiser’, mas agora estou ‘escolha qualquer gerenciador de senhas, exceto LastPass’.

Quando questionado por que o LastPass não recomenda que os usuários alterem todas as senhas seguras com a senha mestra criptografada que foi roubada quando a empresa foi hackeada no ano passado, Toba disse que é porque “os dados mostram que a maioria dos nossos clientes está seguindo nossas recomendações (ou mais). ), portanto, a probabilidade de aplicação bem-sucedida da criptografia bruta é drasticamente reduzida de acordo.

“Desde dezembro de 2022, temos informado aos clientes que eles devem seguir as diretrizes recomendadas”, continuou Toba. “Caso não sigam as instruções, recomendamos que alterem suas senhas.”

“Viciado em zumbis amigo dos hipsters. Aspirante a solucionador de problemas. Entusiasta de viagens incuráveis. Aficionado por mídia social. Introvertido.”

More Stories

Google Play Store ganha novo visual e facilita acesso a apps em promoção

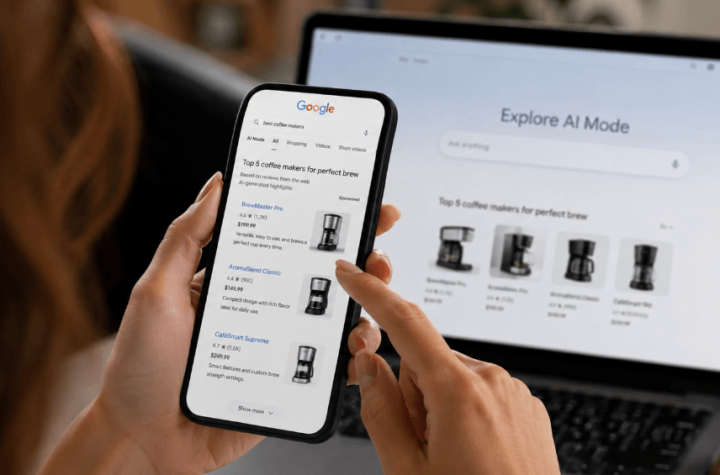

Google aposta em novos formatos de anúncios para a era da inteligência artificial nas buscas

Google detecta primeiro ataque hacker “zero-day” criado com ajuda de IA